01

Plantas com rede flat e acesso remoto pouco controlado.

Tecnologia · Redes e Cibersegurança OT

Diagnóstico, zonas e conduítes, gap analysis, roadmap e controles de cibersegurança OT alinhados a referências internacionais.

Cibersegurança OT não começa por ferramenta. Começa por entender processo, risco, zonas, conduítes, ativos, dependências e impacto operacional. A Integra aplica IEC 62443 e NIST SP 800-82 como método de engenharia, não como checklist genérico.

Referência técnica pública

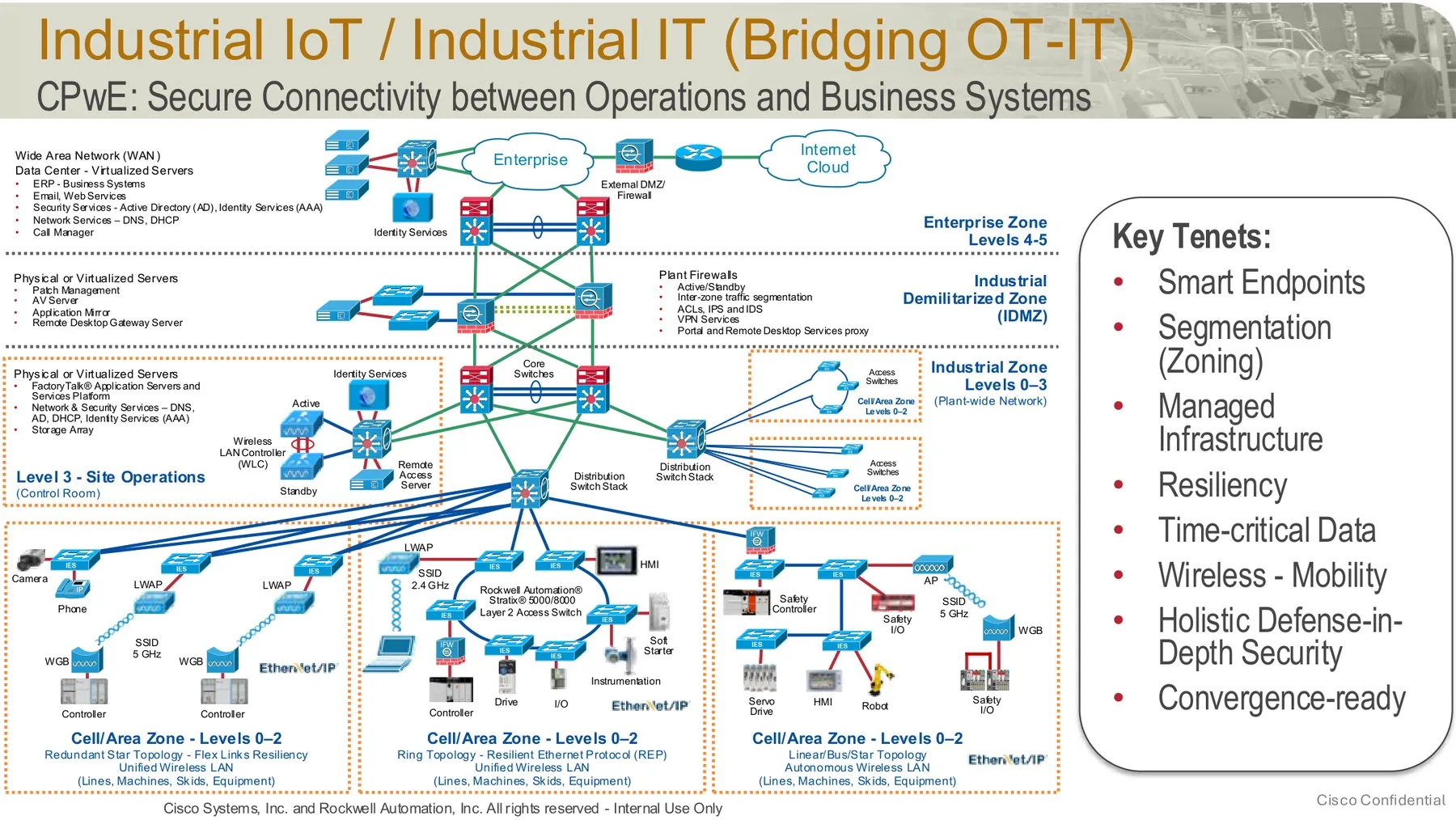

Print público CPwE usado para explicar segmentação e defesa em profundidade aplicada a ambientes industriais.

Fonte: Cisco + Rockwell Automation - CPwE Design and Implementation Guides

Onde entra

A decisão técnica depende do processo, da arquitetura existente e do risco operacional. Estes são os cenários mais comuns em que o tema aparece.

01

Plantas com rede flat e acesso remoto pouco controlado.

02

Auditorias corporativas, seguradoras ou clientes exigindo maturidade OT.

03

Projetos novos que precisam nascer com cybersecurity by design.

04

Criação de roadmap progressivo sem parar a operação.

Método Integra

A tecnologia é só uma parte. O que sustenta a planta é a combinação de diagnóstico, arquitetura, configuração, teste e documentação.

Inventaria ativos, fluxos, riscos e dependências de operação.

Define zonas, conduítes, regras de comunicação e níveis desejados.

Prioriza controles por risco real e viabilidade operacional.

Entrega roadmap técnico com ações, responsáveis e evidências.

ISA/IEC 62443 Cibersegurança OT NIST SP 800-82 Guia ICS CPwE Referência de arquitetura Defense in Depth Camadas de controle Relacionados

Algumas tecnologias se explicam melhor quando vistas junto da arquitetura, da rede, do dado e do serviço de sustentação.

Solução

Ver a página executiva relacionada a este tema.

Solução

Ver a página executiva relacionada a este tema.

Serviço

Endurecimento de servidores FactoryTalk, estações de engenharia, HMIs, switches industriais e serviços OT sem comprometer operação.

Serviço

Gestão de atualizações em servidores, estações, aplicações industriais e infraestrutura OT com validação, janela e documentação.

Tecnologia

Redes industriais convergentes com EtherNet/IP, topologias robustas, VLANs, QoS, DLR, PRP, Stratix, Cisco IE e segmentação por zonas.

Começamos pelo contexto real: arquitetura existente, risco operacional, janelas de parada, equipe de manutenção e entregáveis necessários para sustentar o sistema.